Nieuws en artikelen doorzoeken

{{#data.error.root_cause}}

{{/data.error}}

{{^data.error}}

{{#texts.summary}}

[{{{type}}}] {{{reason}}}

{{/data.error.root_cause}}{{texts.summary}} {{#options.result.rssIcon}} RSS {{/options.result.rssIcon}}

{{/texts.summary}} {{#data.hits.hits}}

{{#_source.featured}}

FEATURED

{{/_source.featured}}

{{#_source.showImage}}

{{#_source.image}}

{{/_source.image}}

{{/_source.showImage}}

{{/data.hits.hits}}

{{{_source.title}}} {{#_source.showPrice}} {{{_source.displayPrice}}} {{/_source.showPrice}}

{{#_source.showLink}} {{/_source.showLink}} {{#_source.showDate}}{{{_source.displayDate}}}

{{/_source.showDate}}{{{_source.description}}}

{{#_source.additionalInfo}}{{#_source.additionalFields}} {{#title}} {{{label}}}: {{{title}}} {{/title}} {{/_source.additionalFields}}

{{/_source.additionalInfo}}

Entrysign

-

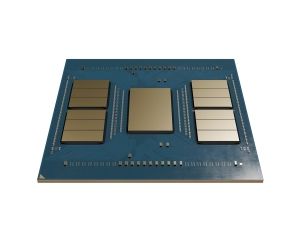

AMD Zen 1 tot en met 5 getroffen door EntrySign beveiligingslek bevestigt AMD

Dit betekent dat alle processors sinds het begin van AMD’s wederopstanding met de Zen-architectuur getroffen zijn. Ook moeten er nog enkele processors uitkomen op basis van Zen 5 die ook getroffen zijn door het beveiligingslek. Dat Zen 5 ook getroffen is door EntrySign is nieuw, volgens de onderzoekers ging het oorspronkelijk enkel om Zen 1 tot en met 4. Het probleem is op te lossen door middel van een BIOS-update die al beschikbaar is voor... [meer]

Dit betekent dat alle processors sinds het begin van AMD’s wederopstanding met de Zen-architectuur getroffen zijn. Ook moeten er nog enkele processors uitkomen op basis van Zen 5 die ook getroffen zijn door het beveiligingslek. Dat Zen 5 ook getroffen is door EntrySign is nieuw, volgens de onderzoekers ging het oorspronkelijk enkel om Zen 1 tot en met 4. Het probleem is op te lossen door middel van een BIOS-update die al beschikbaar is voor... [meer] -

Onderzoekers ontdekken nieuwe CPU-exploit in Zen-processors

Google-onderzoekers hebben in samenwerking met AMD een ernstig beveiligingslek ontdekt in diverse AMD Zen-cpu’s—van Zen 1 tot en met Zen 4. De kwetsbaarheid, genaamd “EntrySign,” maakt het mogelijk om eigen microcode-updates naar de cpu te sturen, wat neerkomt op het ‘jailbreaken’ van de processor. Exploit via microcode Volgens het Google-beveiligingsteam kunnen aanvallers met lokale administratorrechten hun eigen... [meer]

Google-onderzoekers hebben in samenwerking met AMD een ernstig beveiligingslek ontdekt in diverse AMD Zen-cpu’s—van Zen 1 tot en met Zen 4. De kwetsbaarheid, genaamd “EntrySign,” maakt het mogelijk om eigen microcode-updates naar de cpu te sturen, wat neerkomt op het ‘jailbreaken’ van de processor. Exploit via microcode Volgens het Google-beveiligingsteam kunnen aanvallers met lokale administratorrechten hun eigen... [meer]